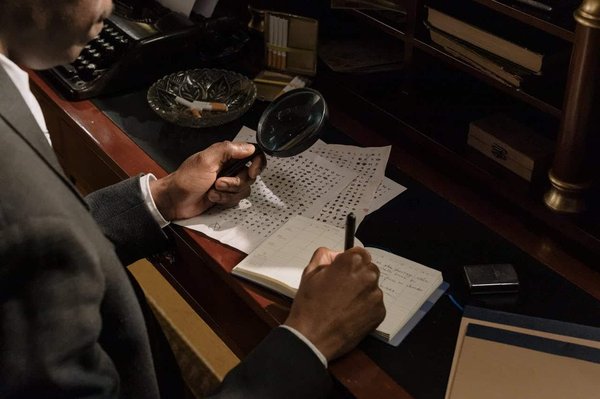

Parlons cryptographie, un terme qui évoque des images de messages secrets, d'espions et de communications sécurisées. Dans notre monde numériquement interconnecté, la cryptographie est partout, jouant un rôle crucial dans la protection des informations et des données. C'est une science complexe, impliquant des algorithmes complexes et des calculs avancés, mais comment ces techniques de cryptographie avancées peuvent-elles sécuriser les communications dans les réseaux d'entreprise ? Plongeons dans le monde fascinant de la cryptographie pour le découvrir.

Chiffrement symétrique : la clé d'une communication sécurisée

L'une des techniques les plus couramment utilisées dans la cryptographie est le chiffrement symétrique. Dans cette méthode, une seule clé est utilisée à la fois pour chiffrer et déchiffrer les informations. Un des exemples les plus communs de chiffrement symétrique est l'algorithme AES (Advanced Encryption Standard).

L'efficacité de cette méthode repose sur la gestion sécurisée de la clé. En effet, si la clé est compromise, la sécurité de toutes les données qu'elle a été utilisée pour chiffrer est également compromise. C'est pourquoi des mesures rigoureuses de gestion des clés sont primordiales pour assurer la confidentialité des données.

Cryptographie à clé publique : un pas en avant vers la sécurité

La cryptographie à clé publique (aussi appelée cryptographie asymétrique) est une autre technique de cryptographie essentielle. Contrairement à la cryptographie symétrique, cette méthode utilise deux clés différentes : une clé publique pour chiffrer les données, et une clé privée pour les déchiffrer.

La beauté de cette méthode réside dans le fait que même si la clé publique est connue de tous, les données restent sécurisées tant que la clé privée reste secrète. Cette méthode offre donc une protection supplémentaire contre les attaques et les tentatives de décryptage non autorisées.

Algorithme de hachage : garantir l'intégrité des données

L'algorithme de hachage joue un rôle essentiel pour garantir l'intégrité des données. Il transforme les données en une sortie de longueur fixe, appelée valeur de hachage. Même un petit changement dans les données d'entrée entraîne un changement significatif dans la valeur de hachage, ce qui permet de détecter toute modification des données.

On peut comparer un hachage à une empreinte digitale pour les données. Tout comme il est pratiquement impossible de recréer une personne à partir de son empreinte digitale, il est également pratiquement impossible de recréer les données d'origine à partir de la valeur de hachage.

Cryptographie quantique : le futur de la sécurité des données

La cryptographie quantique est l'avenir de la sécurité des données. Elle tire parti des propriétés uniques de la mécanique quantique pour assurer une sécurité inégalée.

En cryptographie quantique, les clés sont représentées par des états quantiques, qui peuvent être altérés par la moindre observation. Autrement dit, si une clé quantique est interceptée ou observée, elle change d'état, alertant immédiatement les parties communicantes d'une éventuelle interception.

Protocoles de sécurité pour les réseaux d'entreprise

En dehors des techniques de cryptographie, il existe également des protocoles de sécurité spécifiques pour les réseaux d'entreprise. Ces protocoles, tels que SSL/TLS, IPsec ou SSH, combinent différentes méthodes de chiffrement et d'authentification pour sécuriser les communications sur un réseau.

Chaque protocole a ses propres forces et faiblesses, et le choix du protocole à utiliser dépend de nombreux facteurs, tels que le type et la sensibilité des données, le niveau de sécurité requise, et la capacité du réseau à gérer le surcroît de traitement nécessaire pour le chiffrement et le déchiffrement des données.

La clé, dans tous les sens du terme, pour les réseaux d'entreprise est d'adopter une approche de sécurité multicouche, combinant différents types de cryptage, d'authentification et de protocoles pour protéger les données et les communications.

La mise en œuvre de la cryptographie dans les réseaux d'entreprise

Il ne suffit pas de simplement comprendre la cryptographie pour sécuriser les communications au sein des réseaux d'entreprise. Il est tout aussi crucial de savoir comment mettre en œuvre ces techniques de manière efficace et appropriée. La cryptographie est un outil puissant, mais comme tout outil, son efficacité dépend de la façon dont il est utilisé.

La première étape consiste à identifier les données qui nécessitent une protection. Toutes les données ne sont pas égales et certaines peuvent nécessiter une sécurité plus élevée que d'autres. Une fois que ces données ont été identifiées, il est nécessaire de définir une politique de gestion des clés adéquate. Cette politique doit inclure des directives sur la création, le stockage, la distribution et le renouvellement des clés de chiffrement.

L'étape suivante est le choix des algorithmes de chiffrement appropriés. Cela dépend de plusieurs facteurs, dont la nature des données, la sensibilité de l'information et les ressources disponibles. Par exemple, le chiffrement symétrique pourrait être utilisé pour les communications internes, tandis que le chiffrement asymétrique serait plus approprié pour les communications avec des parties externes.

Il est également important d'assurer une transmission sécurisée des données. C'est ici que le chiffrement bout à bout entre en jeu. Avec cette technique, les données sont chiffrées dès leur source et ne sont déchiffrées qu'à leur destination, garantissant ainsi une protection maximale pendant le transit.

Vers une cryptographie post-quantique

La cryptographie quantique représente l'avenir de la sécurité des données. Cependant, parallèlement à cette évolution, il y a également une menace croissante : l'arrivée des ordinateurs quantiques. Avec leur puissance de calcul phénoménale, ils pourraient potentiellement briser les systèmes de chiffrement actuels. C'est pourquoi les chercheurs travaillent sur la cryptographie post-quantique, des algorithmes résistants aux attaques d'ordinateurs quantiques.

La cryptographie post-quantique est conçue pour fonctionner même dans un monde où les ordinateurs quantiques sont largement disponibles. Elle repose sur des problèmes mathématiques qui sont difficiles à résoudre, même pour un ordinateur quantique. Pourtant, malgré sa complexité, la mise en œuvre de la cryptographie post-quantique n'est pas si différente de celle des systèmes de chiffrement actuels. Les clés de chiffrement sont créées, distribuées et gérées de manière similaire, et les données sont chiffrées et déchiffrées de la même manière.

Conclusion

Dans un monde de plus en plus digitalisé et interconnecté, la sécurité des données est devenue une priorité absolue pour les réseaux d'entreprise. Les techniques de cryptographie avancée offrent une protection efficace contre les menaces externes et internes, en assurant la confidentialité, l'intégrité et la disponibilité des données.

Cependant, la mise en œuvre de ces techniques nécessite une compréhension approfondie de leurs mécanismes et une gestion rigoureuse des clés de chiffrement. Et avec l'avènement des ordinateurs quantiques, le défi de la sécurité des données ne fera que s'intensifier.

Dans ce contexte, il est impératif pour les entreprises de rester à jour sur les dernières avancées en matière de cryptographie et de continuer à renforcer leurs infrastructures de sécurité. Après tout, dans le monde numérique d'aujourd'hui, la sécurité des données n'est pas une option, mais une nécessité.